در این پست می توانید متن کامل این پایان نامه را با فرمت ورد word دانلود نمائید:

دانشگاه آزاد اسلامی لاهیجان( واحد رودسر و املش)

موضوع پروژه :

امنیت شبکه و وب

رمزگذاری و رمزگشایی

(Secure socket layer) – (SSL)

استاد راهنما :

جناب آقای خوشحال

1 رمزنگاری……………………………………………………………………………………….. 3

١-1 – معرفی و اصطلاحات……………………………………………………………………. 4

1-٢ – الگوریتم ها…………………………………………………………………………………… 6

2-سیستم های کلیدی متقارن………………………………………………………………. 7

3- سیستم های کلیدی نا متقارن…………………………………………………………. 11

4- کلید ها در رمزنگاری………………………………………………………………………. 15

4-1 (Secret keys)- ١- کلیدهای محرمانه………………………………………………….. 16

4-2 (Public and private keys) ٢- کلیدهای عمومی و اختصاصی………………. 16

4-3 (Master keys and derived keys) ٣- کلیدهای اصلی و کلیدهای مشتق شد17

4-4 (Key-encrypting keys) ۴- کلیدهای رمزکننده کلید……………………………… 18

4-5 (Session keys) ۵- کلیدهای نشست…………………………………………………… 19

5- شکستن کلیدهای رمزنگاری………………………………………………………….. 20

5-1 چه طول کلیدی در رمزنگاری مناسب است؟…………………………………….. 21

5-2 الگوریتمهای متقارن……………………………………………………………………… 21

5-3 الگوریتمهای نامتقارن…………………………………………………………………… 23

6- توضیحاتی در مورد الگوریتمMD5 ……………………………………………. 24

6- 1-خلاصه:…………………………………………………………………………………….. 25

6-2- شرایط و نکات لازم:……………………………………………………………………. 26

6- ٣– توضیحات الگوریتم MD5………………………………………………………… 27

6- 4گام ١- اضافه کردن بیتهای نرم کننده:……………………………………………… 28

6-5 -گام ٢- افزایش طول:………………………………………………………………….. 28

6-6 – گام ٣- یین بافر برای MD5………………………………………………………….. 29

6-7- گام ۴- پردازش پیام در بلاک های ١۶ کلمه ای:………………………………… 29

6-8- گام ۵- خروجی:…………………………………………………………………………. 32

7-آشنایی با پرو تکل SSL و عملکرد آن………………………………………………. 34

7-1-» SSL چیست ؟……………………………………………………………………………… 35

7-2ملزومات یک ارتباط مبتنی بر پروتکل امنیتی SSL…………………………………… 37

7-3-مکانیزم های تشکیل دهنده SSL:………………………………………………………… 37

7-3-1تایید هویت سرویس دهنده………………………………………………………………. 37

7-3- ٢- تایید هویت سرویس گیرنده…………………………………………………………. 38

7-3-3-ارتباطات رمز شده……………………………………………………………………….. 38

7-4 اجزاء پروتکل SSL…………………………………………………………………………….. 38

7-4-1 SSL Record Protoco……………………………………………………………………… 39

7-4-2 SSL Handshake Protoco………………………………………………………………… 39

7-5 مزایای بخش بندی پروتکل SSL به دو زیر پروتکل……………………………….. 39

7-6 الگوریتم های رمز نگاری پشتیبانی شده در SSL…………………………………… 39

7-7 نحوه عملکرد داخلی پروتکل SSL………………………………………………………… 40

7-8 حملات تاثیر گذار بر SSL…………………………………………………………………… 43

7-9امنیت اس اس ال (SSL) ………………………………………………………………….. 43

7-9-1» نمایش قفل امنیت SSL:…………………………………………………………………. 43

8- امنیت شبکه……………………………………………………………………………………….. 44

9- پیوست ها :………………………………………………………………………………………… 49

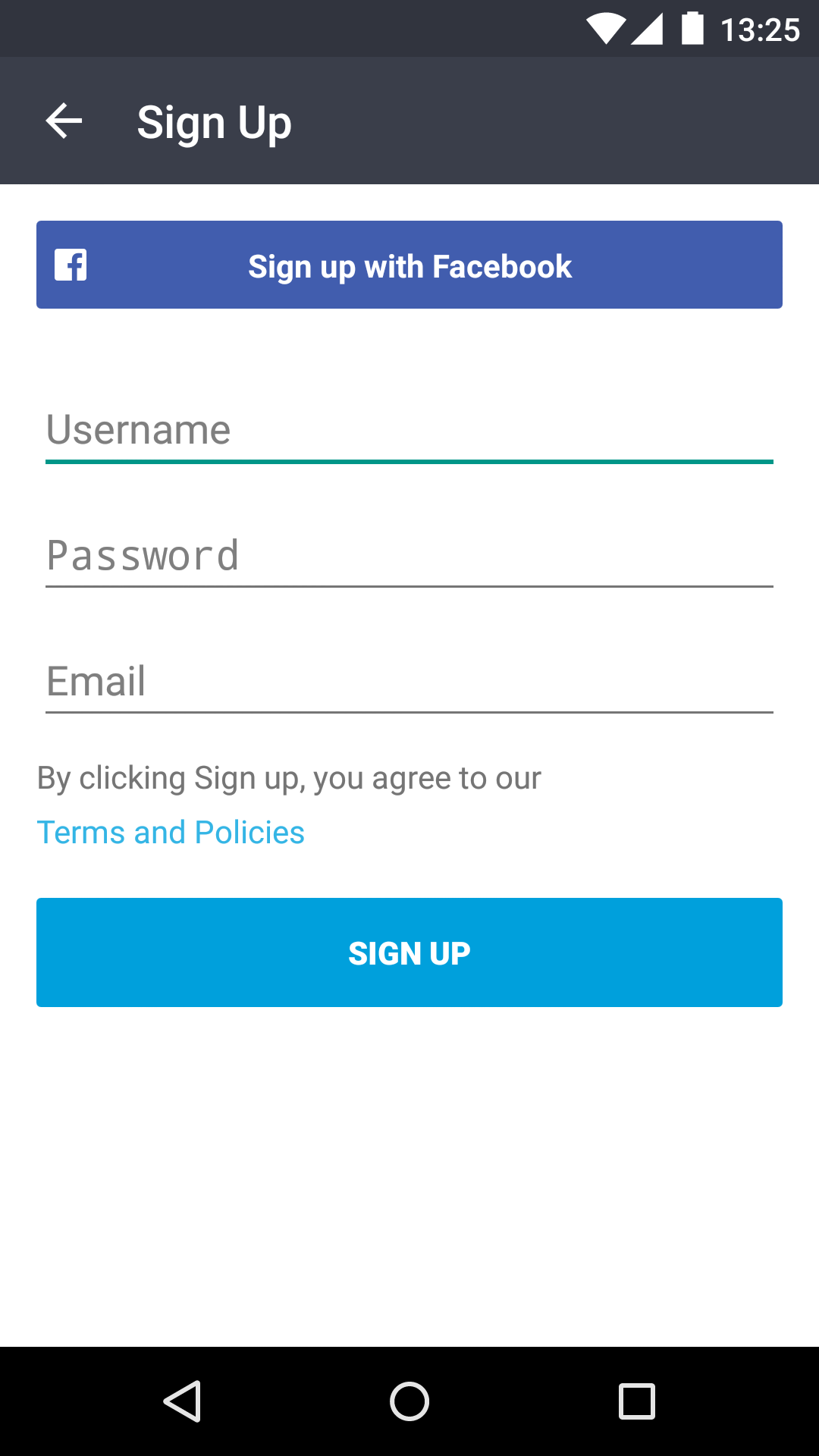

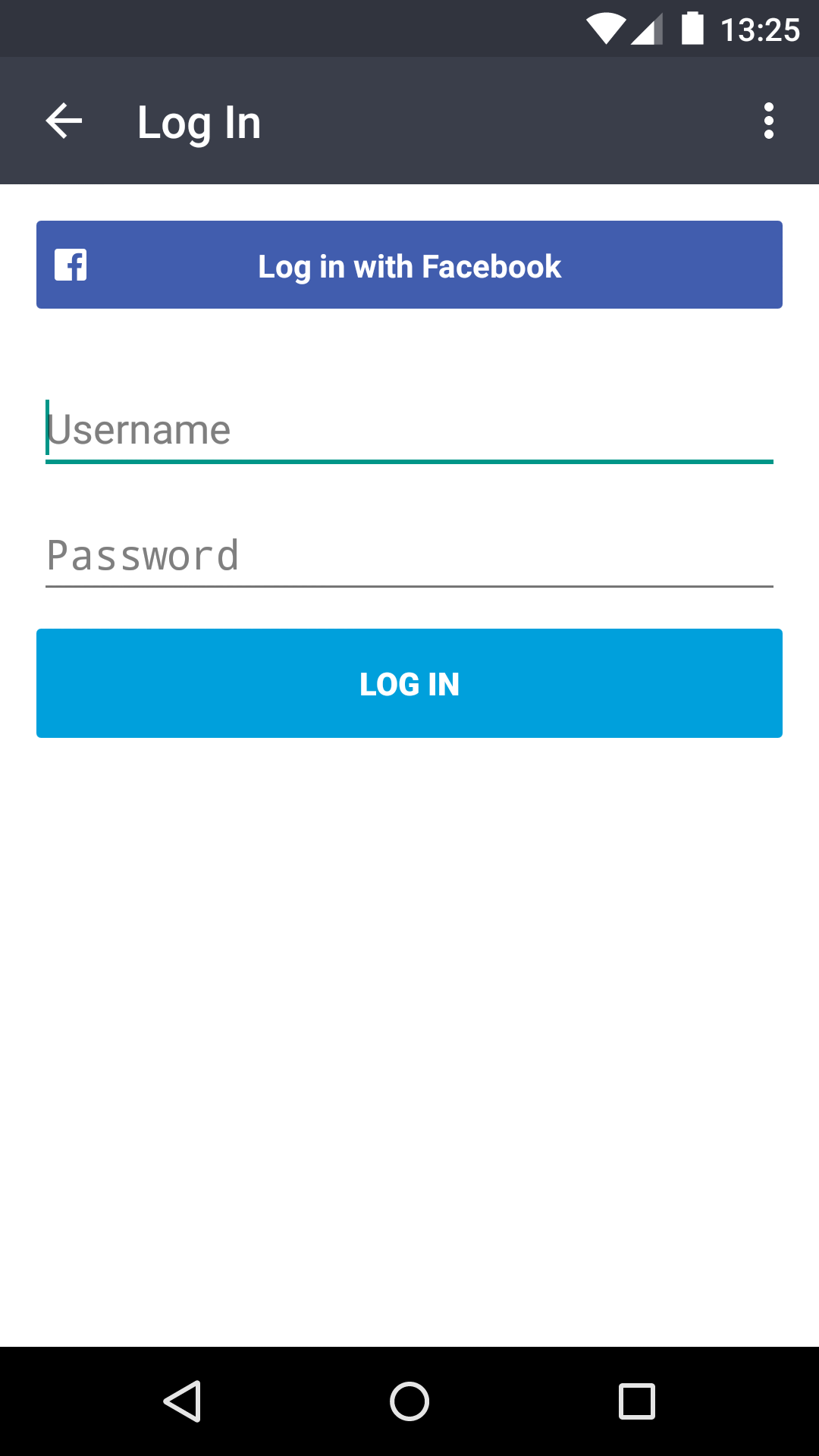

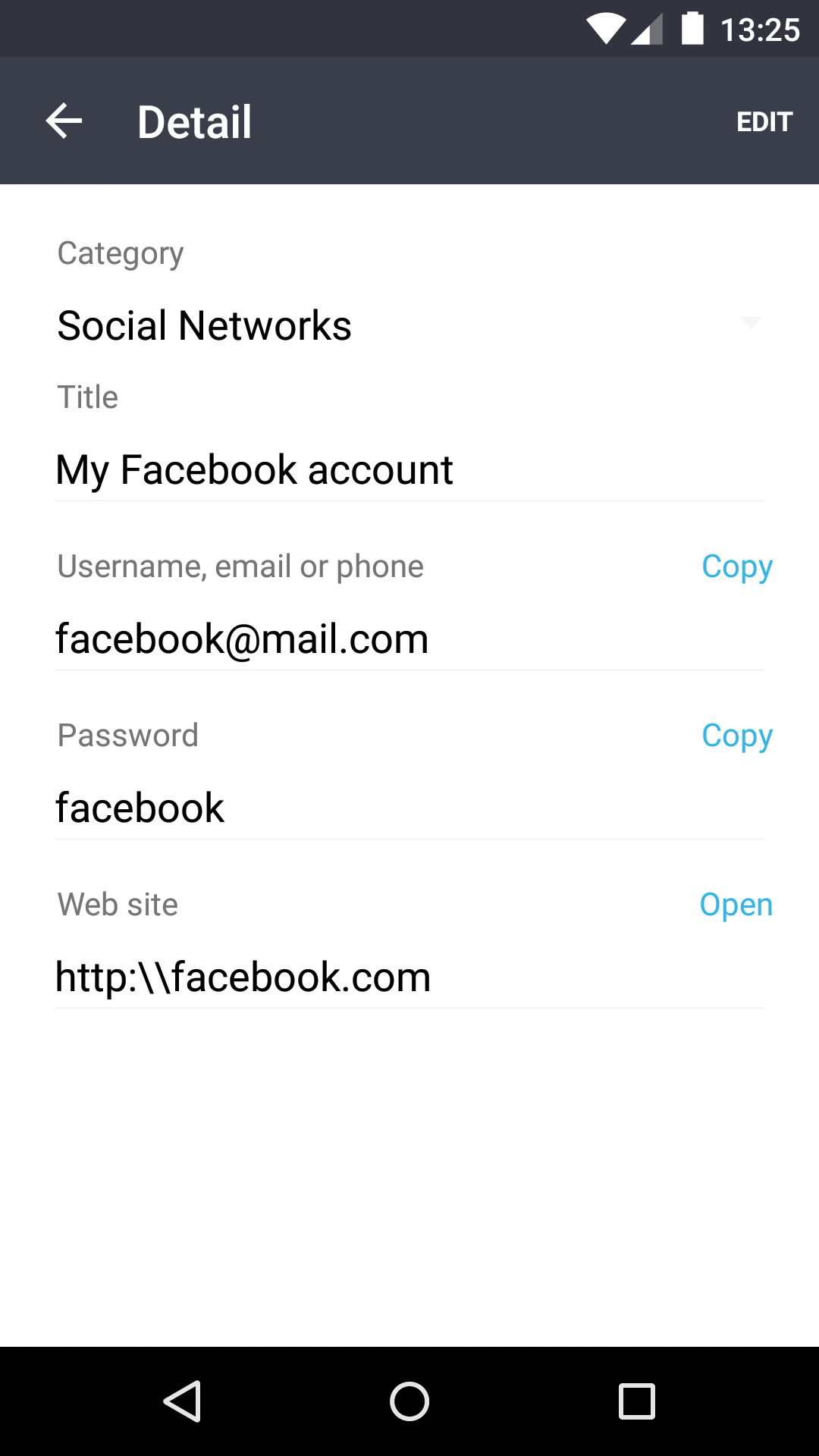

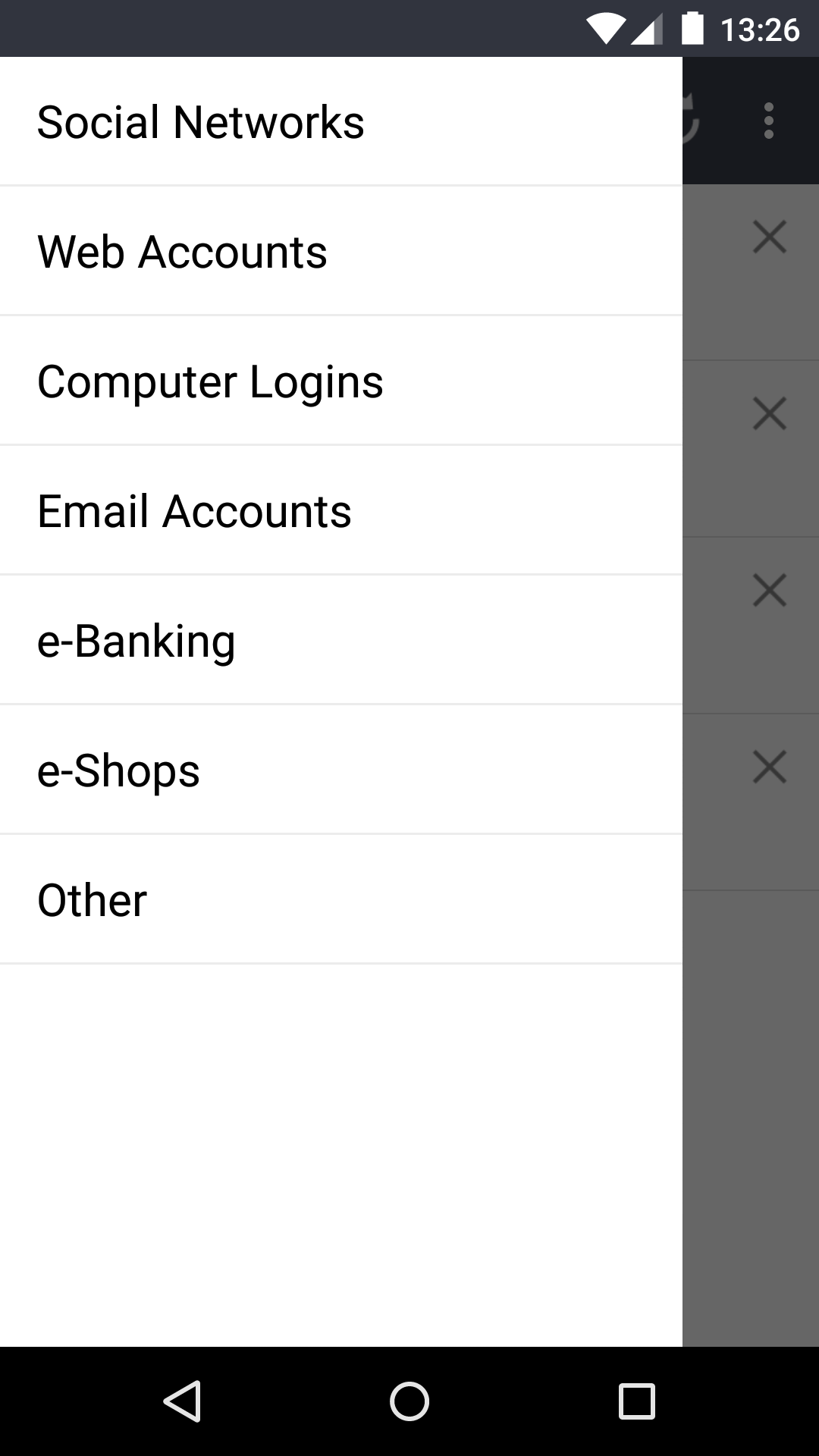

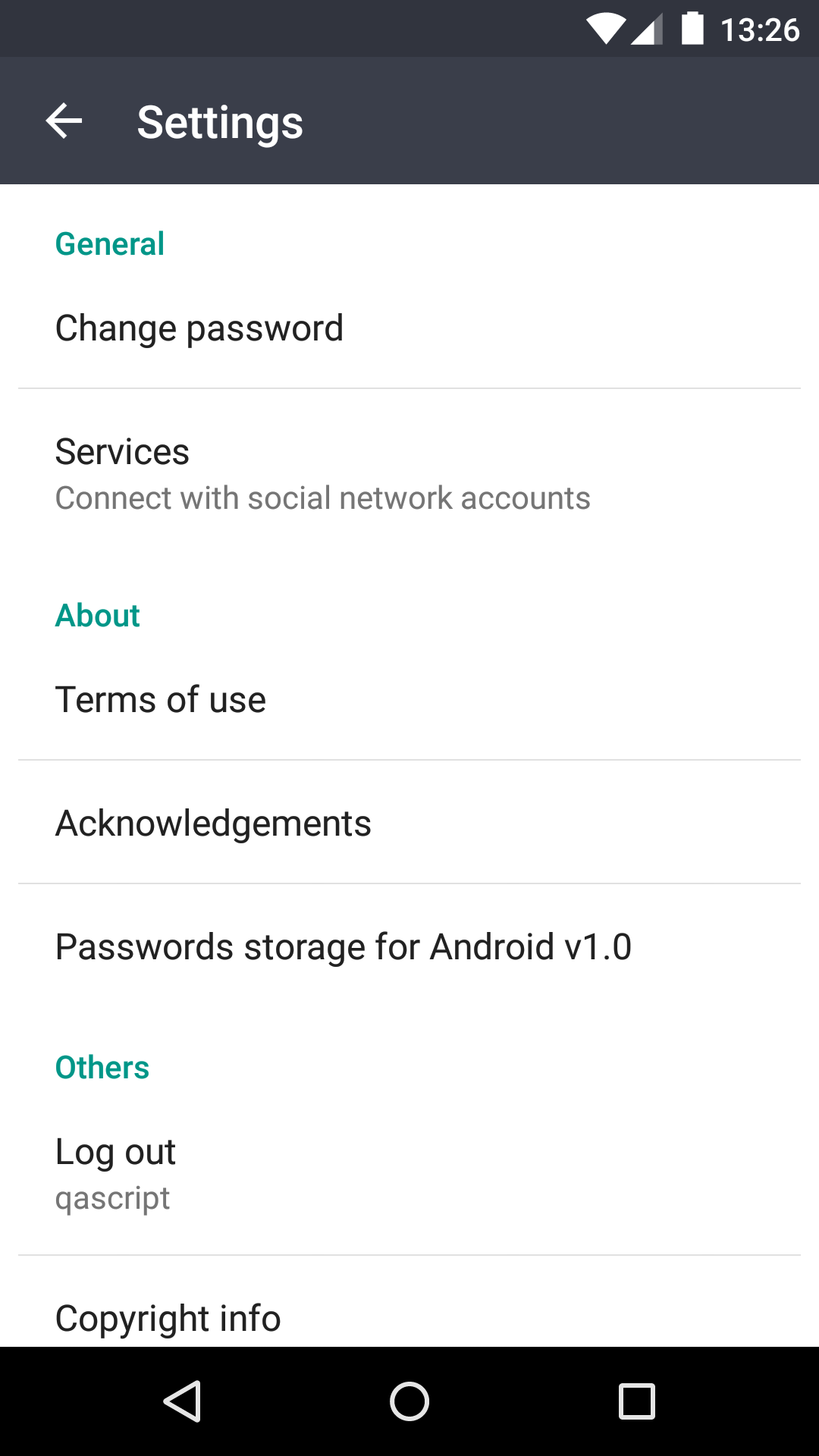

9 -1 – ضمیمه 1 (کد و شکل برنامه)………………………………………………………… 50

10- منابع:………………………………………………………………………………………………. 58

مقدمه

آنچه که در متن می خوانید :

در ادامه شما با نحوه عملکرد هر بخش از برنامه آشنا خواهید شد . توضیحات به همراه شکل ارائه شده است تا شما را در درک بهتر یاری نماید .

هدف از طراحی برنامه :

1-امکان مکالمه متنی بین مشتری های یک شبکه محلی

۲-به حد اقل رساندن بر شبکه ( تبادل حد اقل اطلاعات بین خطوط شبکه)

۳-استفاده از آلگوریتم های رمز گذری و رمزگشای جهتِ جلو گیری از نفوذ هکر ها

۴-عدم استفاده از بانک اطلاعات

توضیح مختصر :

این برنامه برای کاربری های زیر طراحی شده است :

1 –ارتباط بین اعضای یک شبکه توسط متن برای جلوگیری از رفت و آمد های اضافی در محیط سایت

۲-امکان ارسال فایل بدون به اشتراک گذشتن فایل های مشتری

چکیده:

به علت نیاز کاربران یک شبکه برای تبادل اطلاعات به صورت الکترونیکی نرم افزار های مختلفی در بازار من جمله نرم افزار out look وجود دارد لزوم استفاده از این نو ارتباط کاهش رفت آمدهای کاربران در یک سایت و یا حتی طبقات یک ساختمان میشود. در این میان مسالی چون صورت،امنیت و قابلیت اطمینان بسیارهاءزاهمیت است .منظور از صورت در شبکه های کامپیوترحد اقل سازی حجیم اطلاعات مراوده شده می باشدقابلیت اطمینان از این نظر هاءزاهمیت است که پیام ها با کمترین خطا به مقصد ارسال شوند.در امنیت که بحث اصلی این پروژه می باشد با الگوریتم های مختلف رمز گزاری آشنا میشویم تا از نفوذ هکرها جلوگیری شود.

رمزنگاری

١-1 – معرفی و اصطلاحات

رمزنگاری علم کدها و رمزهاست . یک هنر قدیمی است و برای قرنها بمنظور محافظت از پیغامهایی که بین فرماندهان، جاسوسان، عشاق و دیگران ردوبدل م یشده، استفاده شده است تا پیغامهای آنها محرمانه بماند.

هنگامی که با امنیت دیتا سروکار داریم، نیاز به اثبات هویت فرستنده و گیرنده پیغام داریم و در ضمن باید از عدم تغییر محتوای پیغام مطمئن شویم . این سه موضوع یعنی محرمانگی، تصدیق هویت و جامعیت در قلب امنیت ارتباطات دیتای مدرن قرار دارند و م یتوانند از رمزنگاری استفاده کنند.

اغلب این مساله باید تضمین شود که یک پیغام فقط میتواند توسط کسانی خوانده شود که پیغام برای آنها ارسال شده است و دیگران این اجازه را ندارند . روشی که تامین کننده این مساله باشد “رمزنگاری” نام دارد. رمزنگاری هنر نوشتن بصورت رمز است بطوریکه هیچکس بغیر از دریافت کننده موردنظر نتواند محتوای پیغام را بخواند.

رمزنگاری مخف ف ها و اصطلاحات مخصوص به خود را دارد . برای درک عمیق تر به مقداری از دانش ریاضیات نیاز است.

شناخته می شود)، آنرا با استفاده از یک کلید (رشته ای محدود از plaintext برای محافظت از دیتای اصلی ( که بعنوان بیتها) بصورت رمز در م ی آوریم تا کسی که دیتای حاصله را م ی خواند قادر به درک آن نباشد . دیتای رمزشده (که شناخته می شود) بصورت یک سری ب ی معنی از بیتها بدون داشتن رابطه مشخصی با دیتای ciphertext بعنوان اصلی بنظر م ی رسد. برای حصول متن اولیه دریاف ت کننده آنرا رمزگشایی م ی کند. یک شخص ثالت (مثلا یک هکر ) نوشته رمز کشف یابد، دست اصلی دیتای به کلید دانستن بدون اینکه برای تواند )s(cryptanalysi . می کند بخاطرداشتن وجود این شخص ثالث بسیار مهم است.

رمزنگاری دو جزء اصلی دارد، یک الگوریتم و یک کلید . الگوریتم یک مبدل یا فرمول ریاضی است . تعداد کمی الگوریتمقدرتمند وجود دارد که بیشتر آنها بعنوان استانداردها یا مقالات ریاضی منتشر شد ه اند. کلید، یک رشته از ارقامدودویی (صفر و یک ) است که بخودی خود بی معنی است . رمزنگاری مدرن فرض م ی کند که الگوریتم شناخته شده Ircert.com P30World.com

Ircert.com P30World.com است یا م ی تواند کشف شود . کلید است که باید مخفی نگاه داشته شود و کلید است که در هر مرحله پیاد ه سازیتغییر می کند. رمزگشایی ممکن است از همان جفت الگوریتم و کلید یا جفت متفاوتی استفاده کند.شناخته م یشود. بصورت scrambling دیتای اولیه اغلب قبل از رمزشدن بازچینی م ی شود؛ این عمل عموما بعنوانتر، nfunctio hash مشخص شده مشخص پیش از طول به د(اشب داشته ای اندازه هر تواند می که) ار دیتا از بلوکی هااز تواند evalu hashed شود بازسازی . Hash function کاهش می دهد. البته دیتای اولیه نمی بخشی عنوان اغلب ها

از یک سیستم تایید هویت مورد نیاز هستند؛ خلاص ه ای از پیام (شامل مه مترین قسمتها مانند شماره پیام، تاریخ وو hhas ساعت، و نواحی مهم دیت ا) قبل از رمزنگاری خود پیام، ساخته

می شود.

یک الگوریتم ثابت با تولید یک امضاء برروی پیام با MAC یا (Message Authentication Check) یک چک تایید پیاماستفاده از یک کلید متقارن است . هدف آن نشان دادن این مطلب است که پیام بین ارسال و دریافت تغییر نکردهاست. هنگامی که رمزنگاری توسط کلید عمومی برای تایید هویت فرستنده پیام استفاده می ایجاد به منجر شود،می شود. (digital signature) امضای دیجیتال

1-٢ – الگوریتم ها

طراحی الگوریتمهای رمزنگاری مقوله ای برای متخصصان ریاضی است . طراحان سیستمهایی که در آنها از رمزنگاریاستفاده می شود، باید از نقاط قوت و ضعف الگوریتمهای موجود مطلع باشند و برای تعیین الگوریتم مناسب قدرتدر اواخر دهه ٠۴ و اوایل دهه ٠۵ (Shannon) تصمیم گیری داشته باشند . اگرچه رمزنگاری از اولین کارهای شانونبشدت پیشرفت کرده است، اما کشف رمز نیز پاب ه پای رمزنگاری به پیش آمده است و الگوریتمهای کمی هنوز باگذشت زمان ارزش خود را حفظ کرد ه اند. بنابراین تعداد الگوریتمهای استفاده شده در سیستمهای کامپیوتری عملی ودر سیستمهای برپایه کارت هوشمند بسیار کم است.

سیستمهای کلیدی متقارن

یک الگوریتم متقارن از یک کلید برای رمزنگاری و رمزگشایی استفاده م ی کند. بیشترین شکل استفاده از رمزنگاری DEA یا data encryption algorithm که در کارتهای هوشمند و البته در بیشتر سیستمهای امنیت اطلاعات وجود دارد

یک محصول دولت ایالات متحده است که امروزه بطور وسیعی DES . شناخته می شود DES است که بیشتر بعنوانبعنوان یک استاندارد بین المللی شناخته می شود. بلوکهای ۴۶ بیتی دیتا توسط یک کلید تنها که معمولا ۶۵ بیت طولاز نظر محاسباتی ساده است و براحتی می تواند توسط پردازند ههای کند DES . دارد، رمزنگاری و رمزگشایی م ی شوند

(بخصوص آنهایی که در کارتهای هوشمند وجود دارند) انجام گیرد.این روش بستگی به مخف ی بودن کلید دارد . بنابراین برای استفاده در دو موقعیت مناسب است : هنگامی که کلیدهامی توانند به یک روش قابل اعتماد و امن توزیع و ذخیره شوند یا جایی که کلید بین دو سیستم مبادله می شوند که

عموما برای DES قبلا هویت یکدیگر را تایید کرد ه اند عمر کلیدها بیشتر از مدت تراکنش طول نم ی کشد. رمزنگاری حفاظت دیتا از شنود در طول انتقال استفاده م یشود.

بیتی امروزه در عرض چندین ساعت توسط کامپیوترهای معمولی شکسته می شوند و بنابراین نباید DES کلیدهای ۴٠ برای محافظت از اطلاعات مهم و با مدت طولانی اعتبار استفاده شود . کلید ۶۵ بیتی عموما توسط سخت افزار یا سه از استفاده با اصلی دیتای کدکردن از عبارتست تایی DES شبکه های بخصوصی شکسته م ی شوند. رمزنگاری که در سه مرتبه انجام م یگیرد. (دو مرتبه با استفاده از یک کلید به سمت جلو (رمزنگاری) و یک مرتبه DES الگوریتم به سمت عقب (رمزگشایی) با یک کلید دیگر) مطابق شکل زیر:

این عمل تاثیر دوبرابر کردن طول مؤثر کلید را دارد؛ بعدا خواهیم دید که این یک عامل مهم در قدرت رمزکنندگی است.

برای زمانی مورد IDEA و Blowfish الگوریتمهای استاندارد جدیدتر مختلفی پیشنهاد شد ه اند. الگوریتمهایی مانند برای رقیبی بعنوان بنابراین نشدند افزاری سخت سازی پیاده هیچکدام اما اند DES استفاده قرار گرفته در استفاده برای الگوریتم (AES) کاربردهای میکروکنترلی مطرح نبود ه اند. پروژه استاندارد رمزنگاری پیشرفته دولتی ایالات متحده مشخصا برای Twofish بعنوان الگوریتم رمزنگاری اولیه انتخاب کرده است . الگوریتم DES را برای جایگزیتی Rijndael یاده سازی در پردازند ههای توان پایین مثلا در کارتهای هوشمند طراحی شد.

Fortezza و مبادله کلید را که در کارتهای Skipjack در ٨٩٩١ وزارت دفاع ایالات متحده تصمیم گرفت که الگوریتمها استفاده شده بود، از محرمانگی خارج سازد . یکی از دلایل این امر تشویق برای پیاد هسازی بیشتر کارتهای هوشمند برپایه این الگوریتمها بود.

(ممکن است هنگام انتقال از فایل ورد به داخل سایت بعضی متون به هم بریزد یا بعضی نمادها و اشکال درج نشود ولی در فایل دانلودی همه چیز مرتب و کامل است)

متن کامل را می توانید دانلود نمائید

چون فقط تکه هایی از متن پایان نامه در این صفحه درج شده (به طور نمونه)

ولی در فایل دانلودی متن کامل پایان نامه

همراه با تمام ضمائم (پیوست ها) با فرمت ورد word که قابل ویرایش و کپی کردن می باشند

موجود است